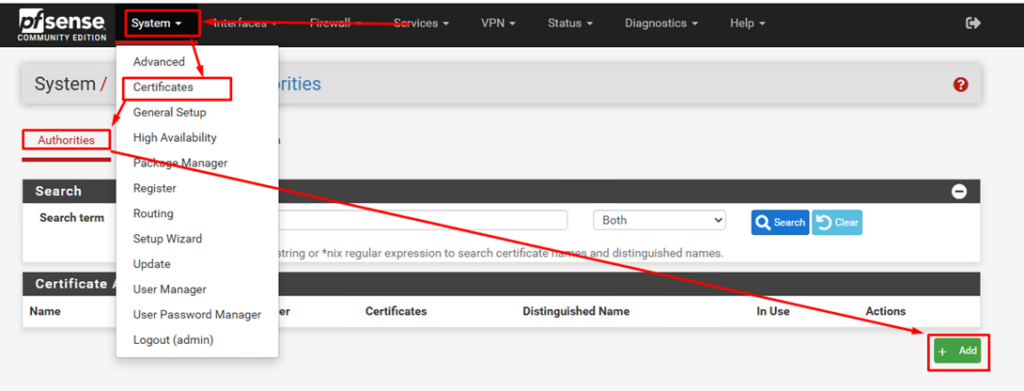

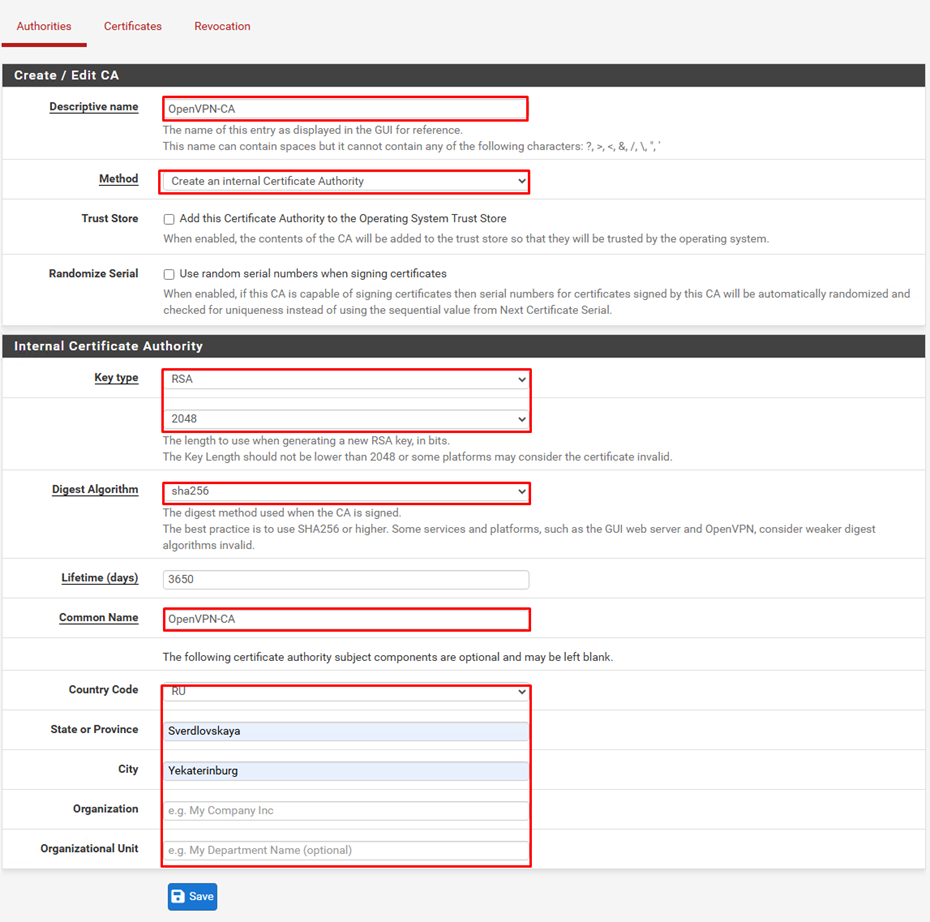

- Настройка центра сертификации

System – Certificates – Authorities – Add

Заполняем все поля

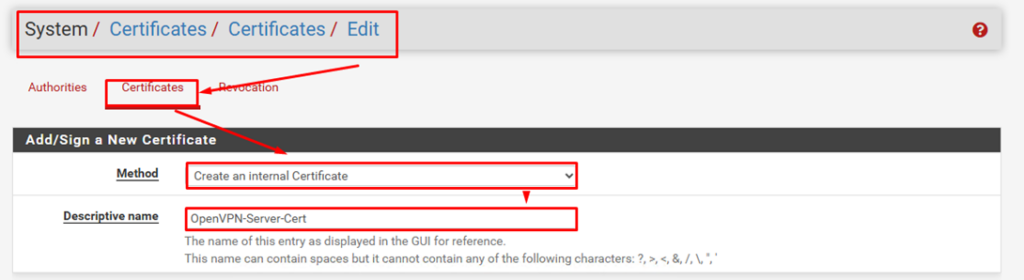

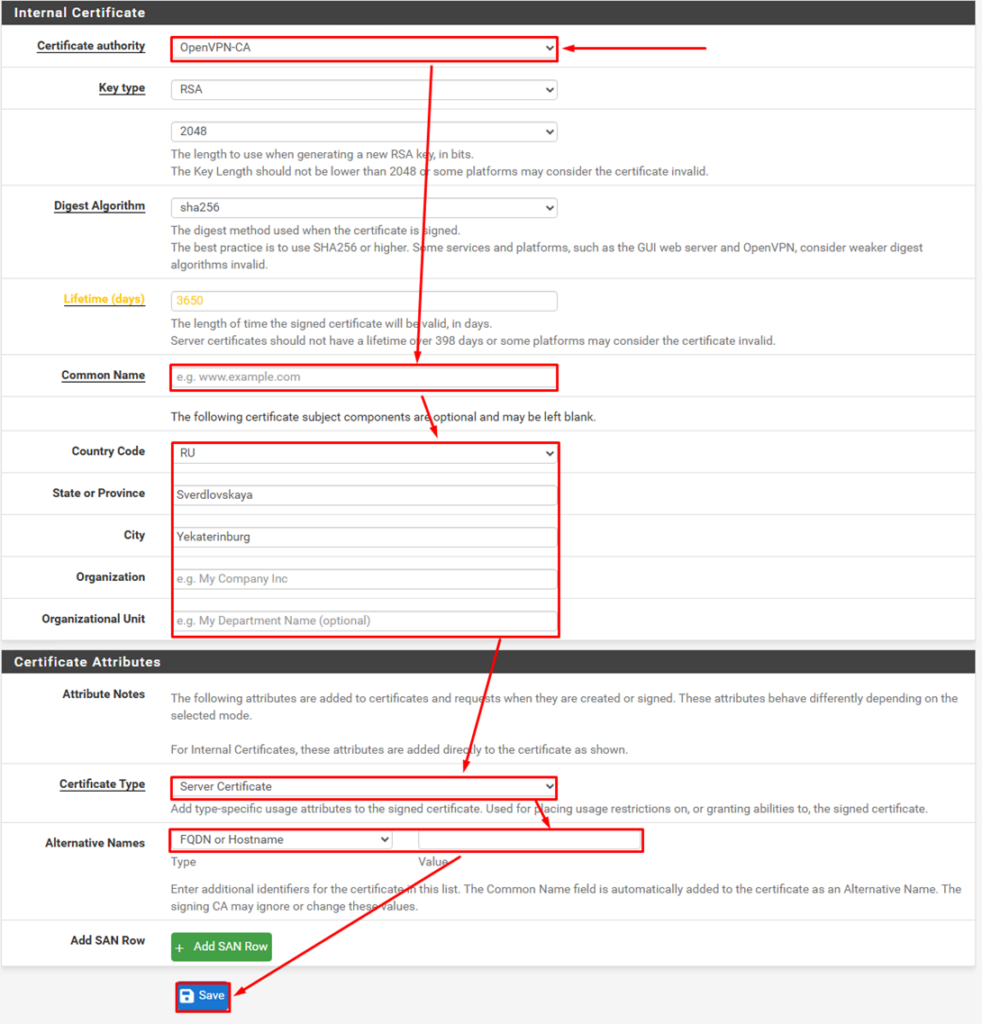

Выпустим сертификат для сервера OpenVPN

System – Certificates – Certificates – Add/Sign

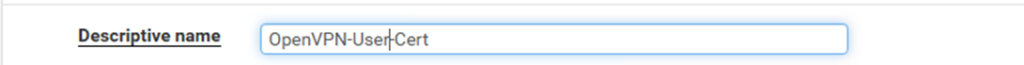

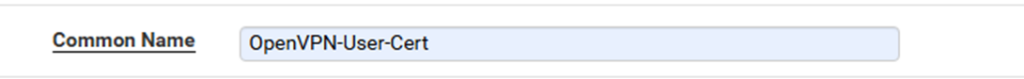

- Выпустим сертификат пользователя для OpenVPN

Делаем тоже самое что и для сервера, только выбираем тип: User certificate

- Настройка центра сертификации

Настройка OpenVPN в Pfsense с использованием Active Directory

- Делаем базовые настройки для своих нужд.

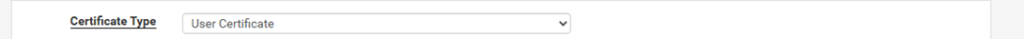

- Добавляем сервер аутентификации (т.е. на данном этапе будем настраивать запросы к LDAP и выборку пользователей которым можно будет подключаться по VPN)

System – User Manager – Autentification Servers – Add

- Заполняем данные:

Descriptive name: AD-AUTH-VPN (Имя может быть любое)

Type: LDAP (Для подключения AD конечно выбираем LDAP)

Hostname or IP address: IP адрес сервера AD

Port value: 389 (если не защищенное соединение)

Transport: Standart TCP

Search scope: Entire Subtree

Base DN: DC=domain,DC=com (Указываем базовый контейнер для поиска, обычно корневой домен)

Authentication containers: OU=users,DC=domain,DC=com (Указываем конкретную ОУшку в которой будем искать пользователей для аутентификации)

Extended query: Ставим галочку

Query: memberOf=CN=GR-ACCESS-VPN-USERS,OU=AccessGroup,DC=domain,DC=com (тут указываем группу в которой дожен быть пользователь что бы проходить аутентификацию)

Bind anonymous: Снять галочку

Bind credentials: Здесь нам надо указать логин и пароль пользователя AD для подключения к AD

Initial Template: Microsoft AD

Остальные поля оставляем по умолчанию.

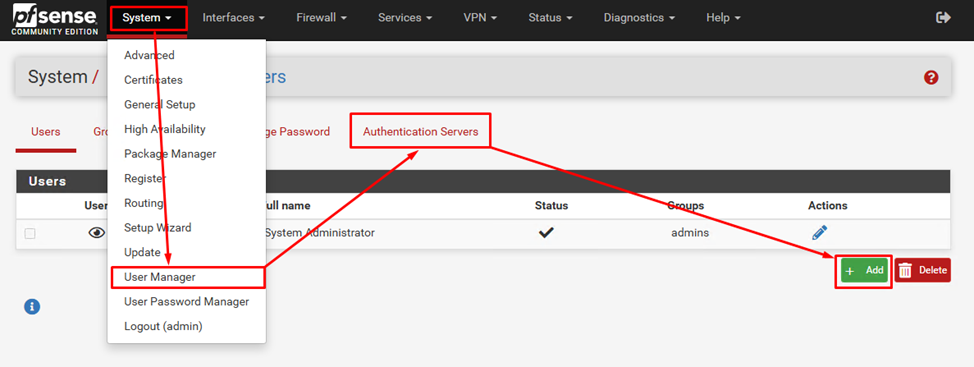

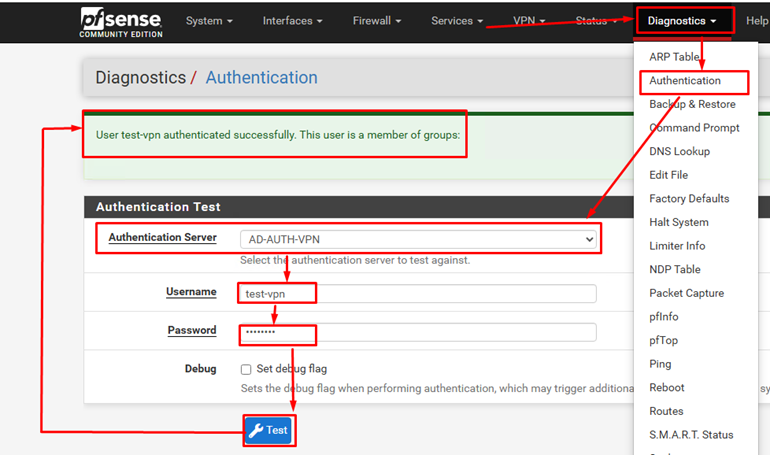

- Проверка сервера аутентификации:

Diagnostic – Authentication – Authentication server – test

Вводим данные пользователя AD, который состоит в группе доступа VPN

Установка и настройка OpenVPN

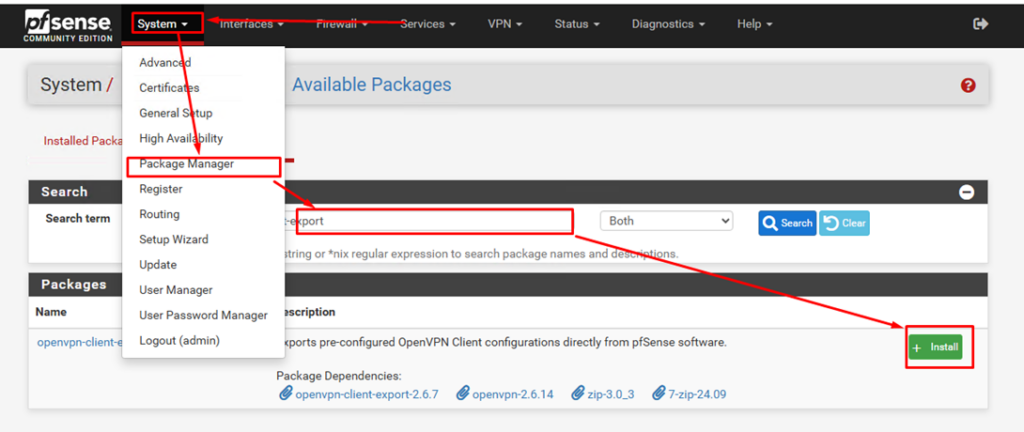

- Необходимо скачать и установить пакет openvpn-client-export

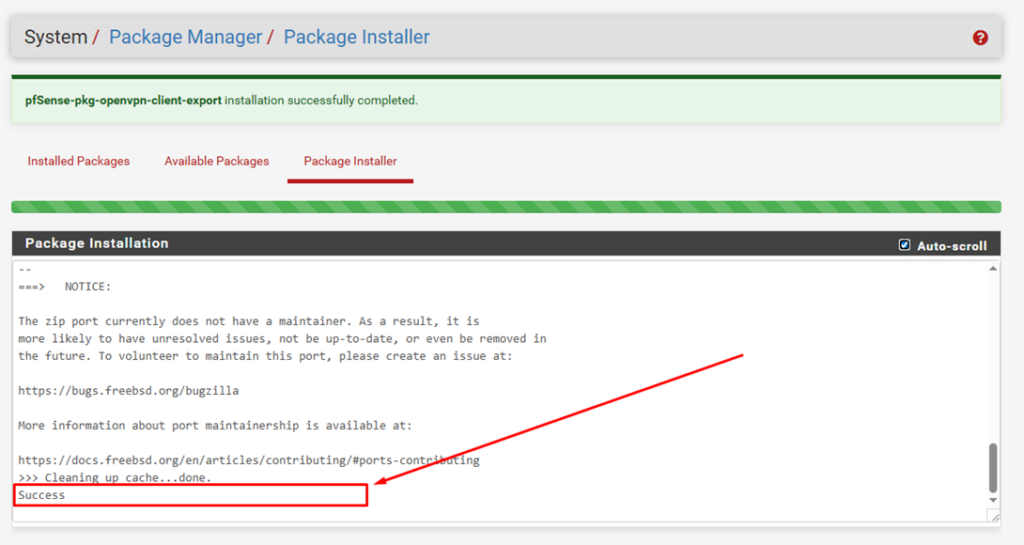

Успешная установка выглядит так:

Настройка OpenVPN

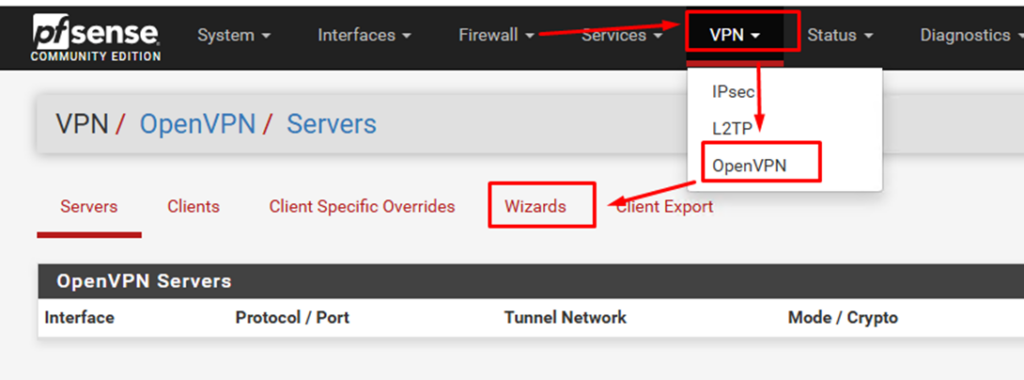

1. Необходимо пройти мастер установки:

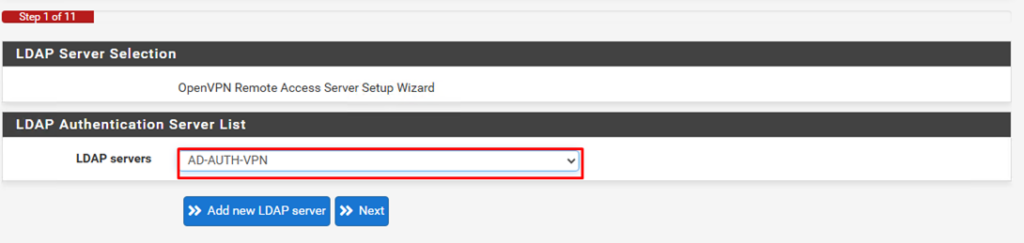

VPN – OpenVPN – Wizard

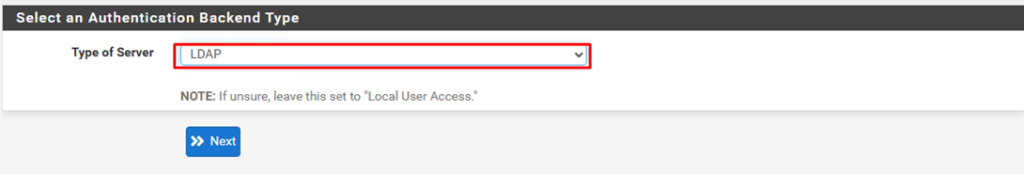

Выбираем тип сервера LDAP жмем Next и выбираем наш созданный сервер

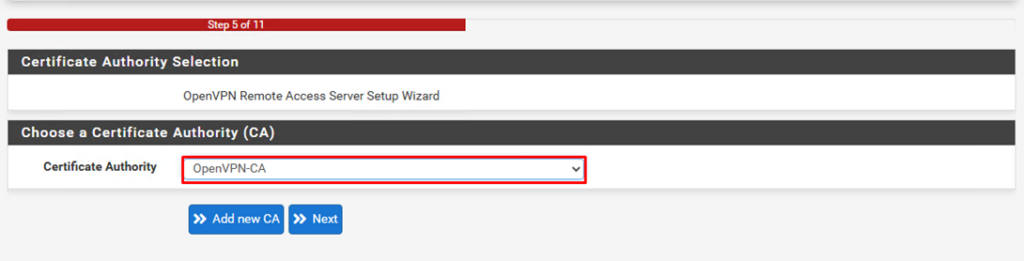

Выбираем сертификат центра сертификации

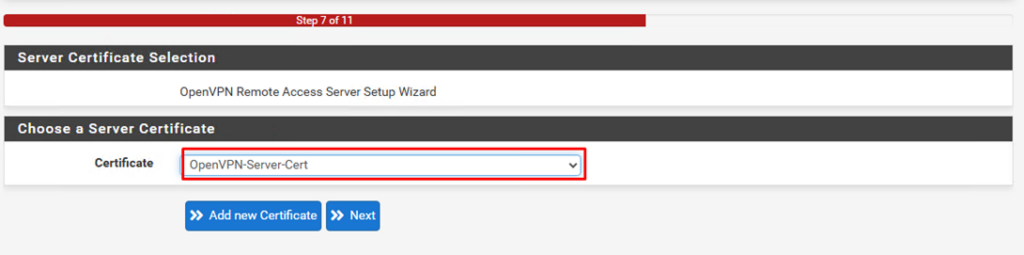

Выбираем сертификат сервера

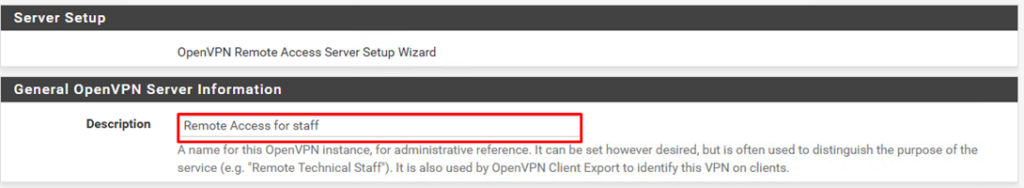

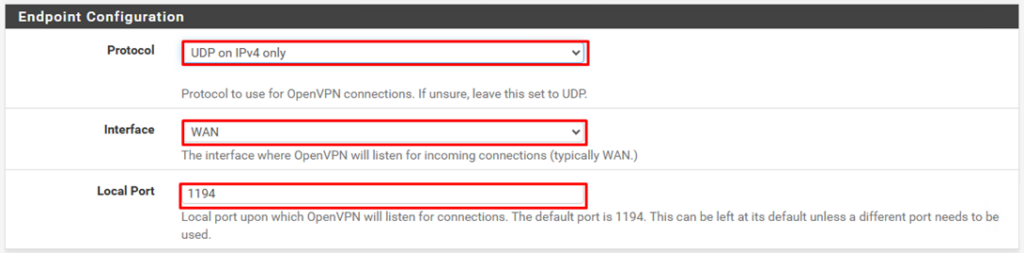

Далее заполняем настройки

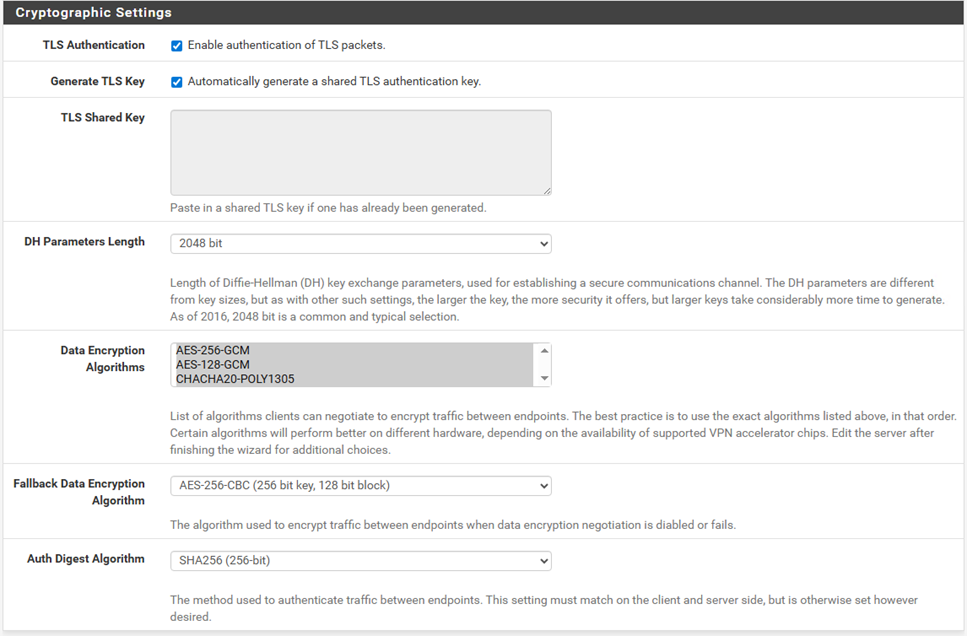

Криптографические настройки оставил по умолчанию

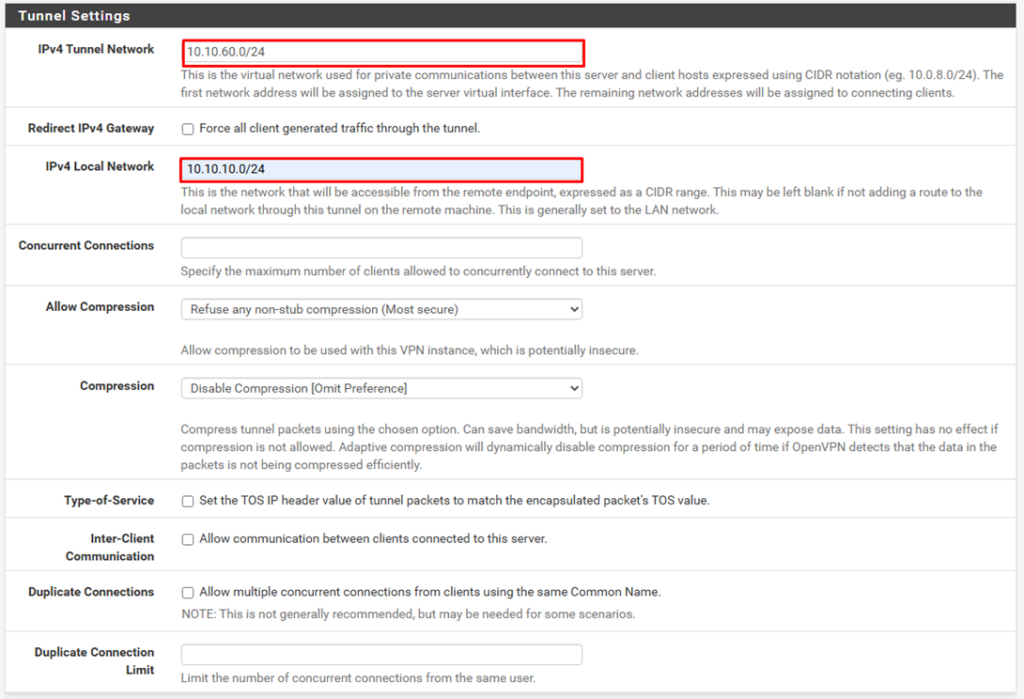

Настройки туннеля

IPv4 Tunnel Network: Указываем виртуальную сеть, т.е. она не должна пересекаться с физической

IPv4 Local Network: А здесь необходимо указать сеть к которой будет подключение

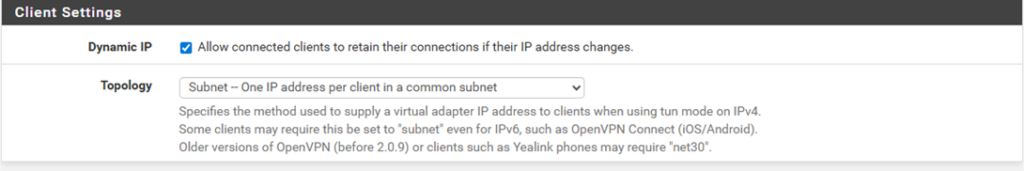

Клиентские настройки оставил по умолчанию

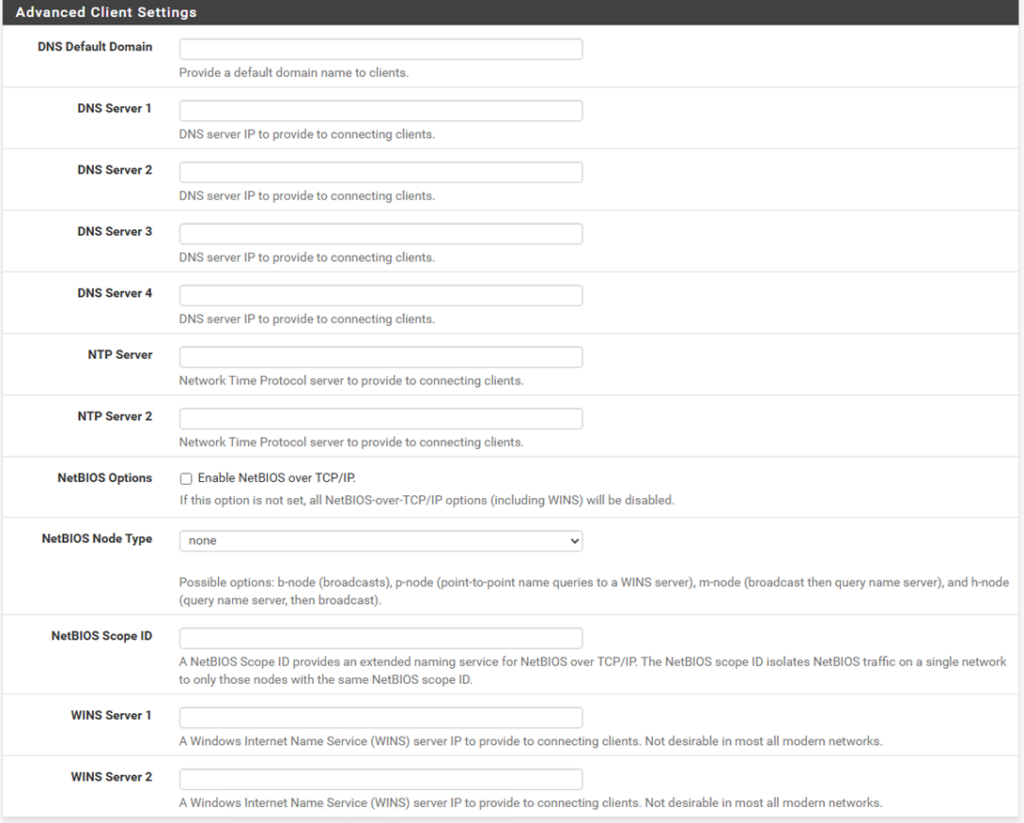

Дополнительные клиентские настройки

Указываем домен, днс сервера, ntp сервера, wins и тд если необходимо.

Жмем далее

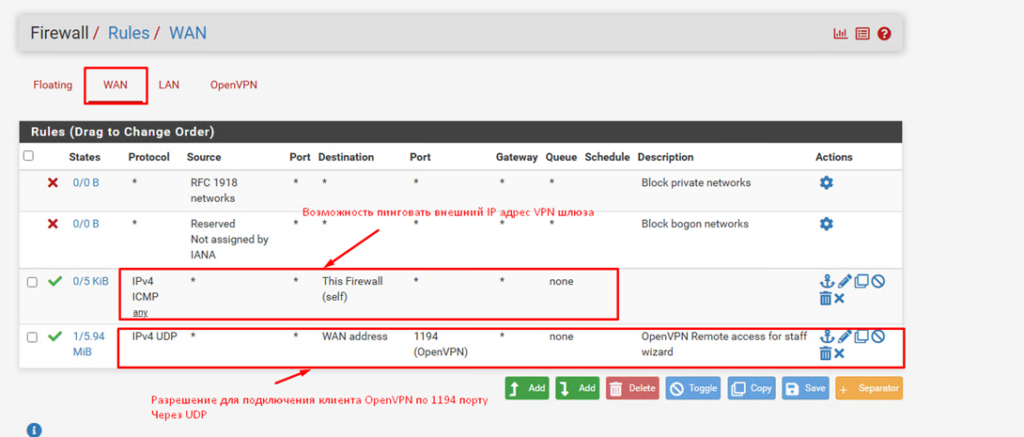

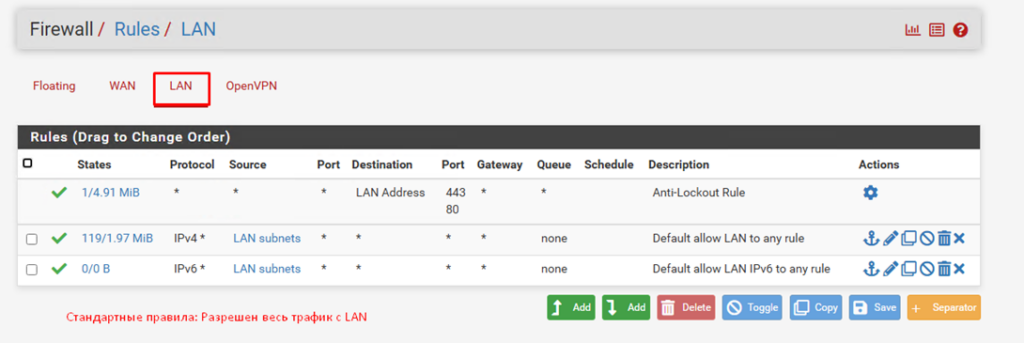

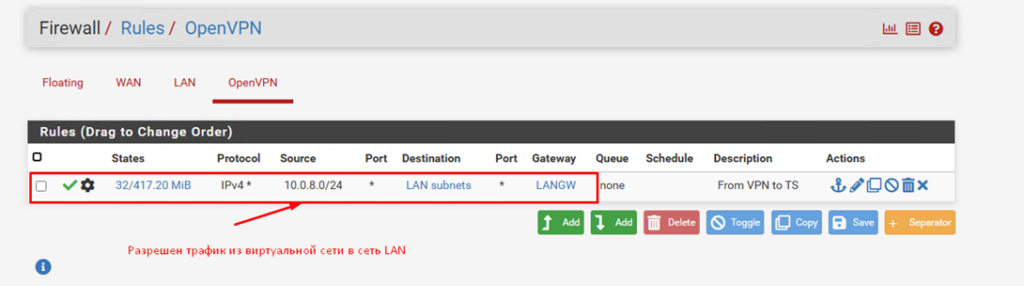

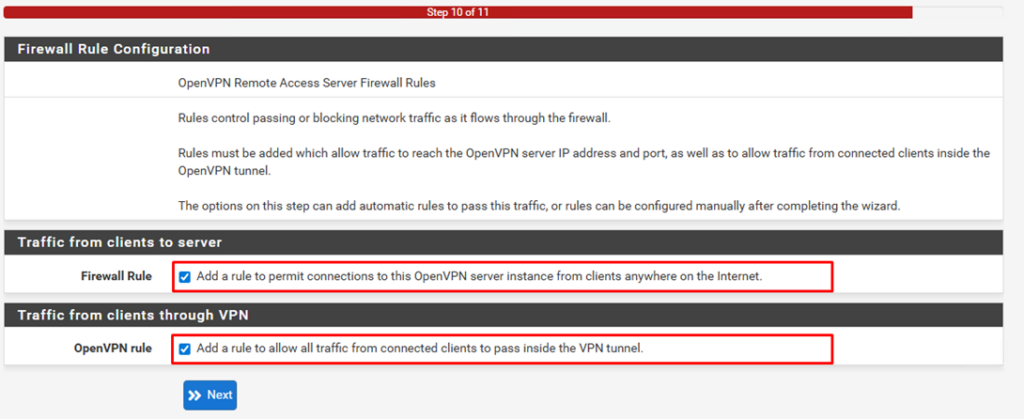

Настройки файрвола: отмечаем обе галочи что бы создались правила

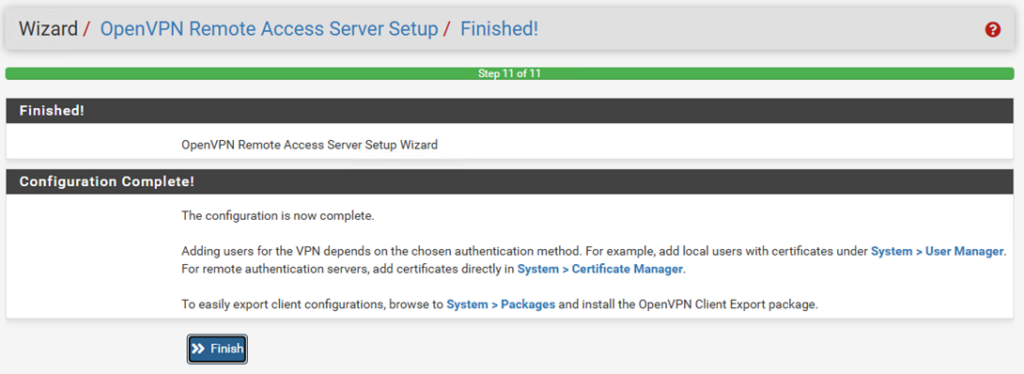

Готово!

После этого в списке будет наш сервер. Если необходимо добавить расширенные настройки, то необходимо отредактировать его уже после создания (касается если хочется добавить типа : push «route 10.0.0.0 255.255.255.0»

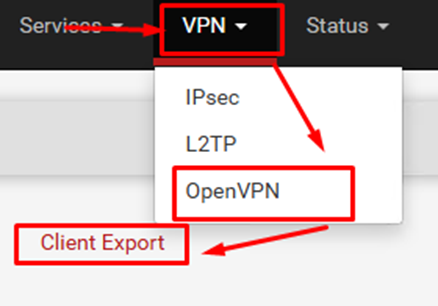

Подключение клиентов.

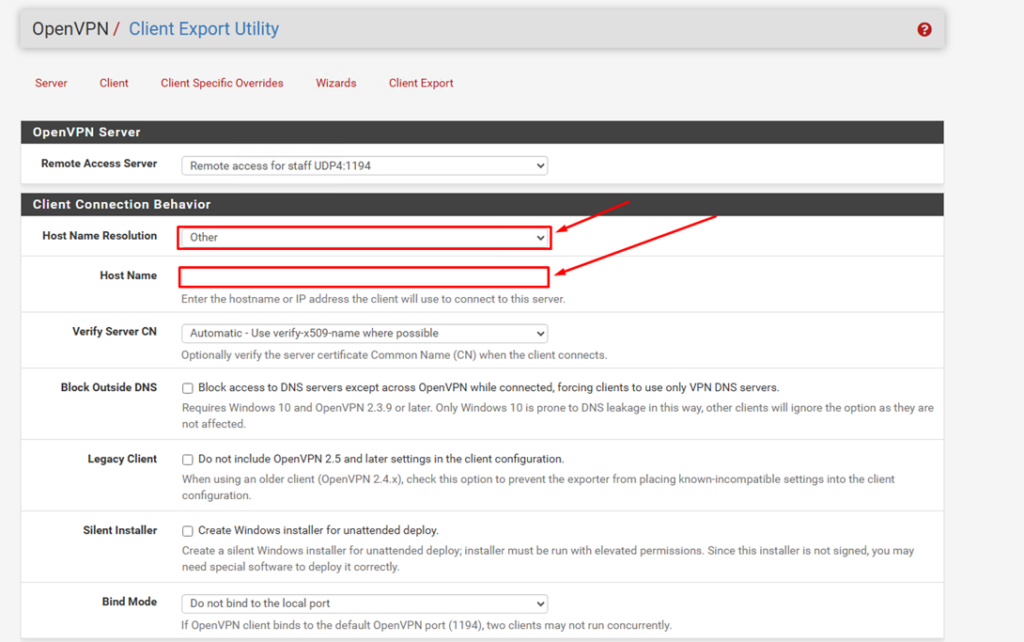

VPN – OpenVPN – Client Export

Важно! Если у вас WAN интерфейс за NAT, то необходимо изменить клиентские настройки.

Например есть публичный DNS: vpn.domain.com

PFsense стоит за роутером, а роутер пробрасывает порты.

Короче у клиента будут неверные настройки если в данном разделе стоит WAN

В моем случае я укажу вручную.

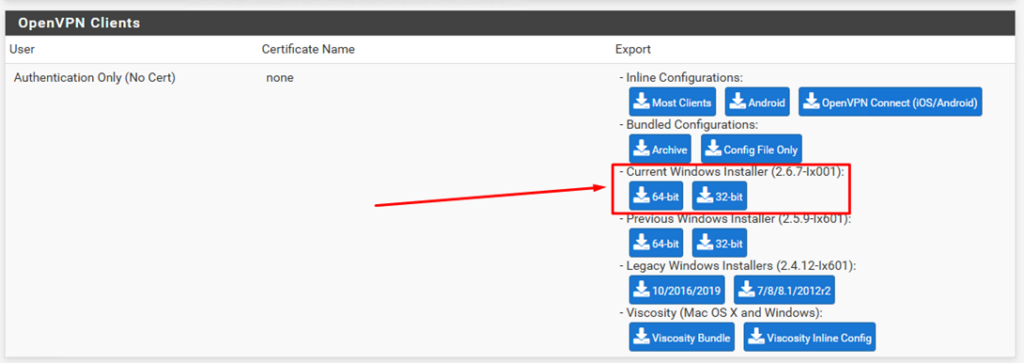

Крутим вниз и выбираем готовый пакет, который хотим установить.

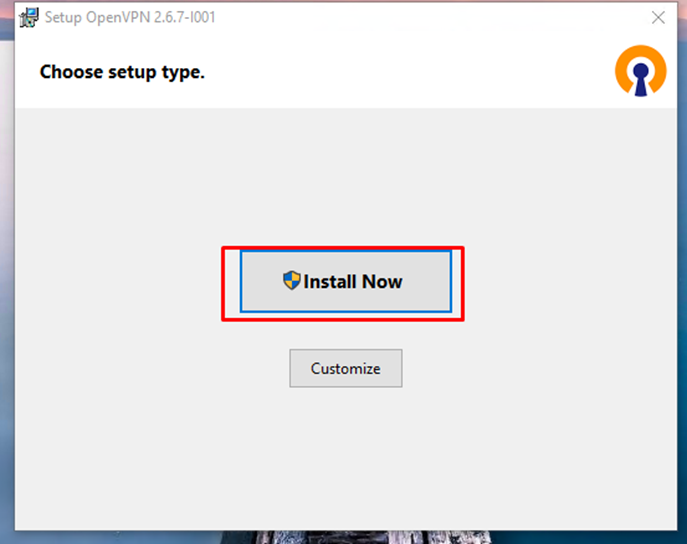

Скачается самораспаковывающийся архив. Передаем клиенту или устанавливаем сами.

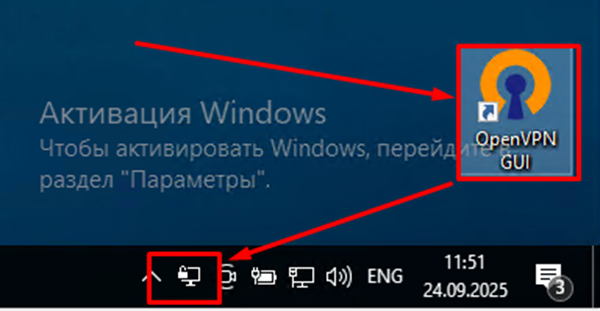

После установки появится ярлык на рабочем столе и в трее

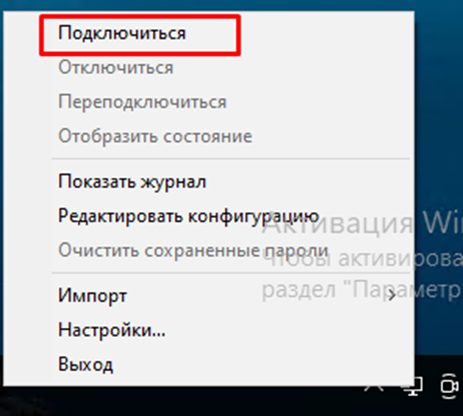

Жмем правой кнопкой по иконке в трее и выбираем «Подключиться»

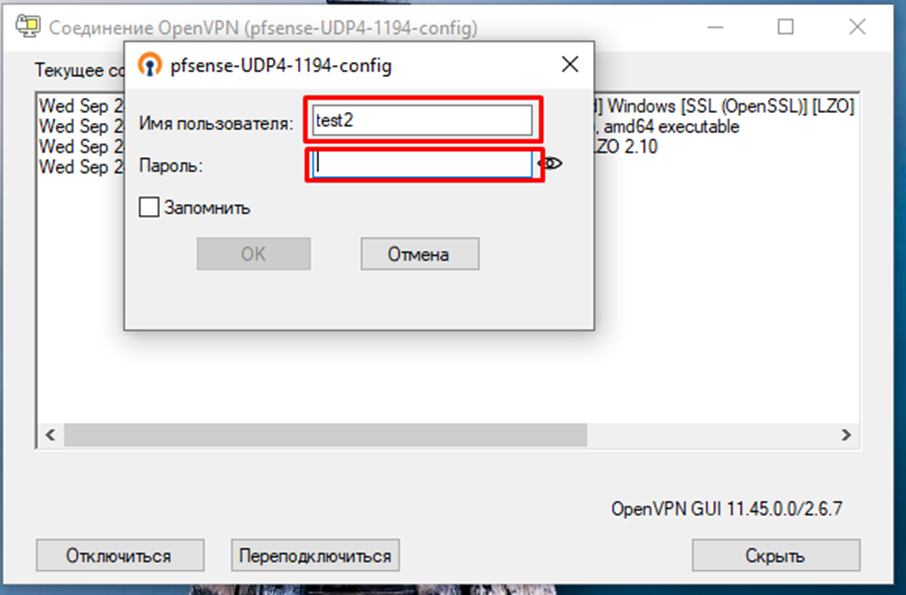

Вводим доменные логин и пароль пользователя

ВАЖНО! Не забываем прокинуть всяческие порты на роутере и проверяем настройки файрвола если не подключается…

Настройки файрвола!